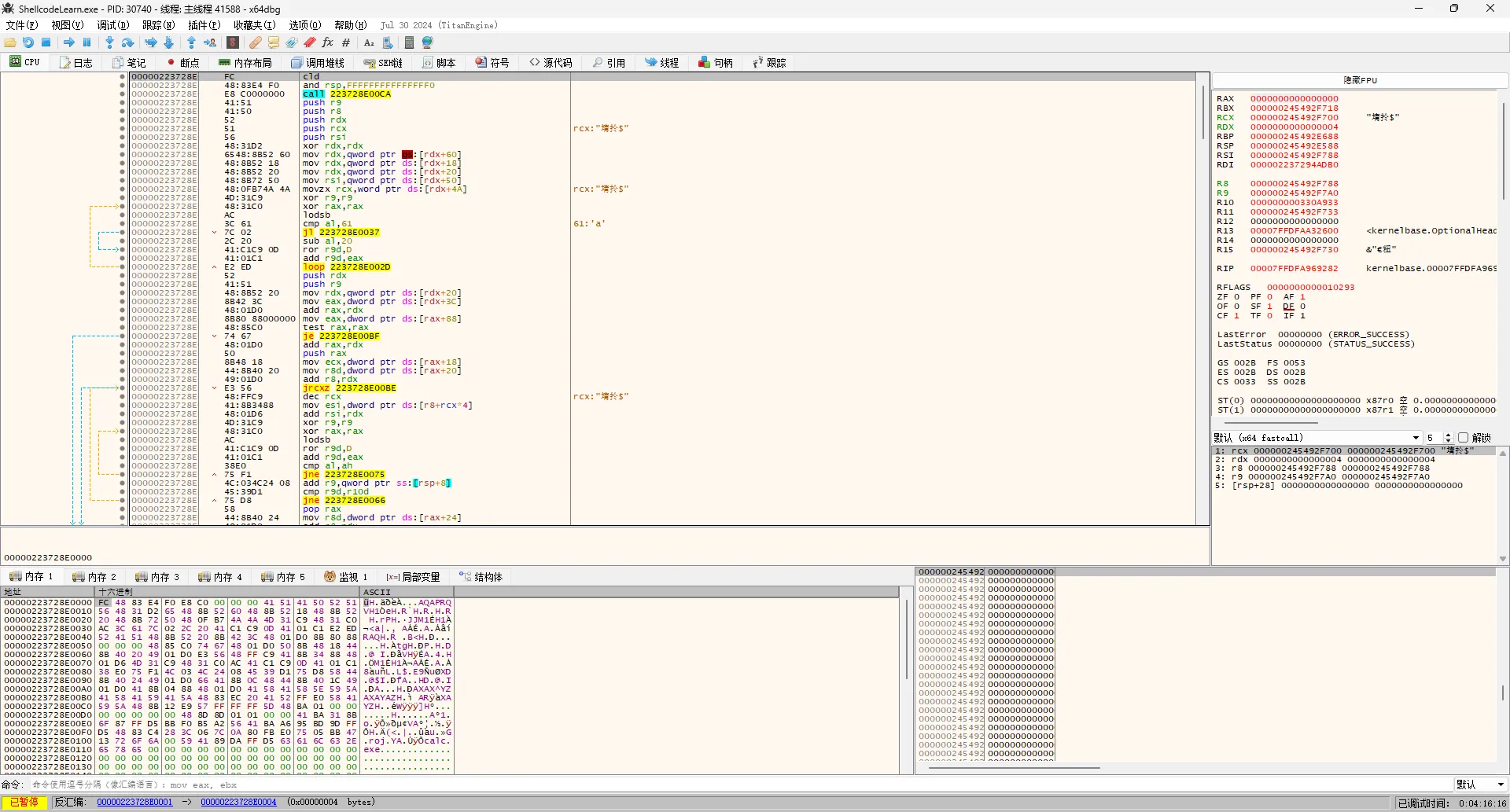

- 远程线程劫持的 C++ 实现

本文将深入讲解其核心原理:如何挂起目标线程,通过修改上下文(RIP)直接在内存中执行 Shellcode。附带一份完整的 C++ 代码,助你从零到一掌握这种经典的攻防技巧。

3 min 中文 - 本地线程劫持的 C++ 实现

深入剖析 Windows 线程劫持技术。本文讲解如何通过挂起线程、修改上下文(RIP/EIP)的方式注入并执行 Shellcode,并提供一份完整的 C++ 代码示例,带你掌握这种隐蔽的代码执行技巧。

4 min 中文 -

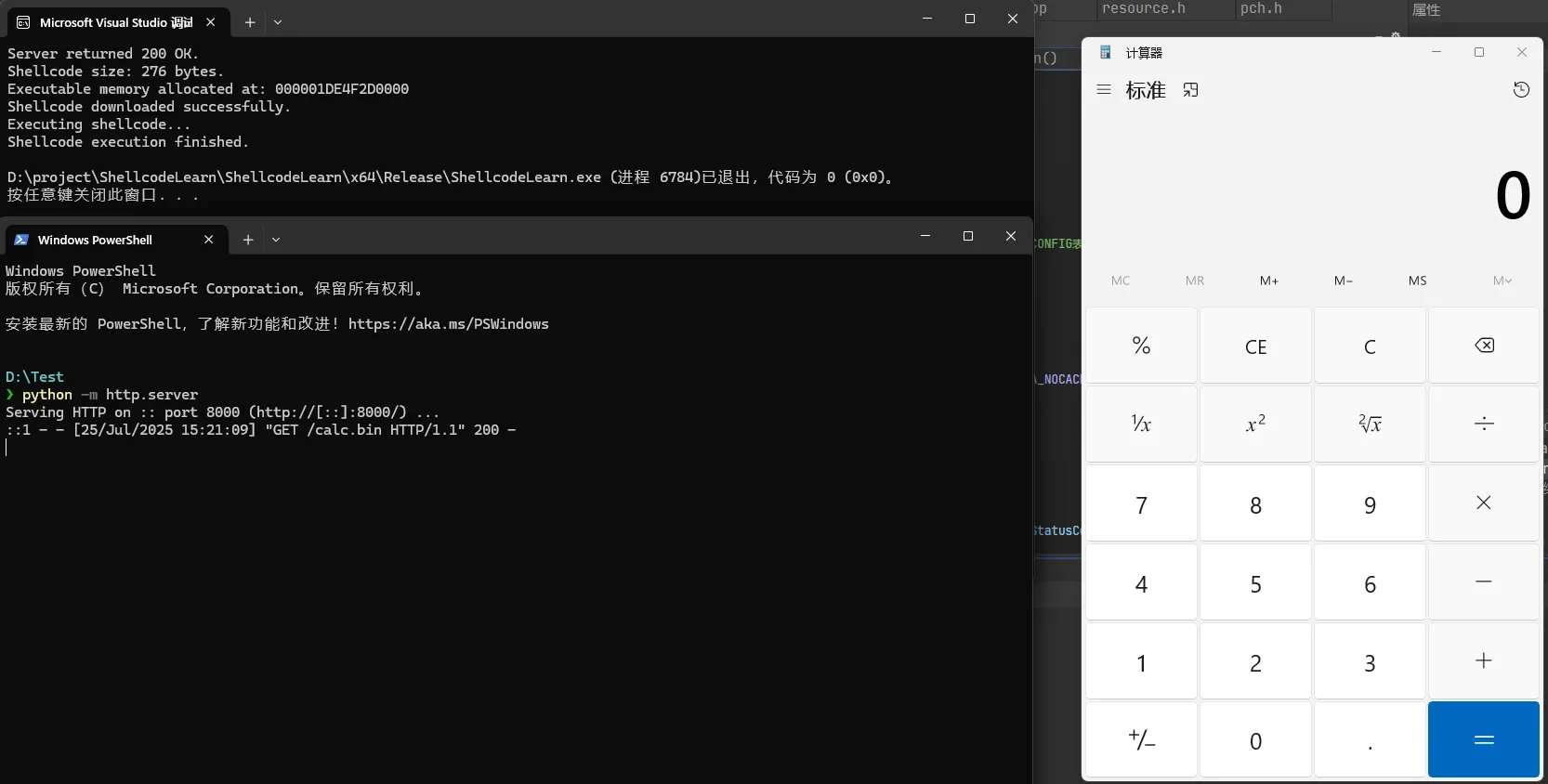

使用 C 和 WinINet 编写分段式 Shellcode 加载器

使用 C 和 WinINet 编写分段式 Shellcode 加载器深入理解分段式(staged)与一体式(stageless)载荷的优劣。本文通过一个完整的C语言实战,教你如何使用WinINet系列API从远程服务器下载Shellcode,并利用VirtualAlloc分配可执行内存,最终实现一个精简而有效的分段式加载器(Stager)。

5 min 中文 -

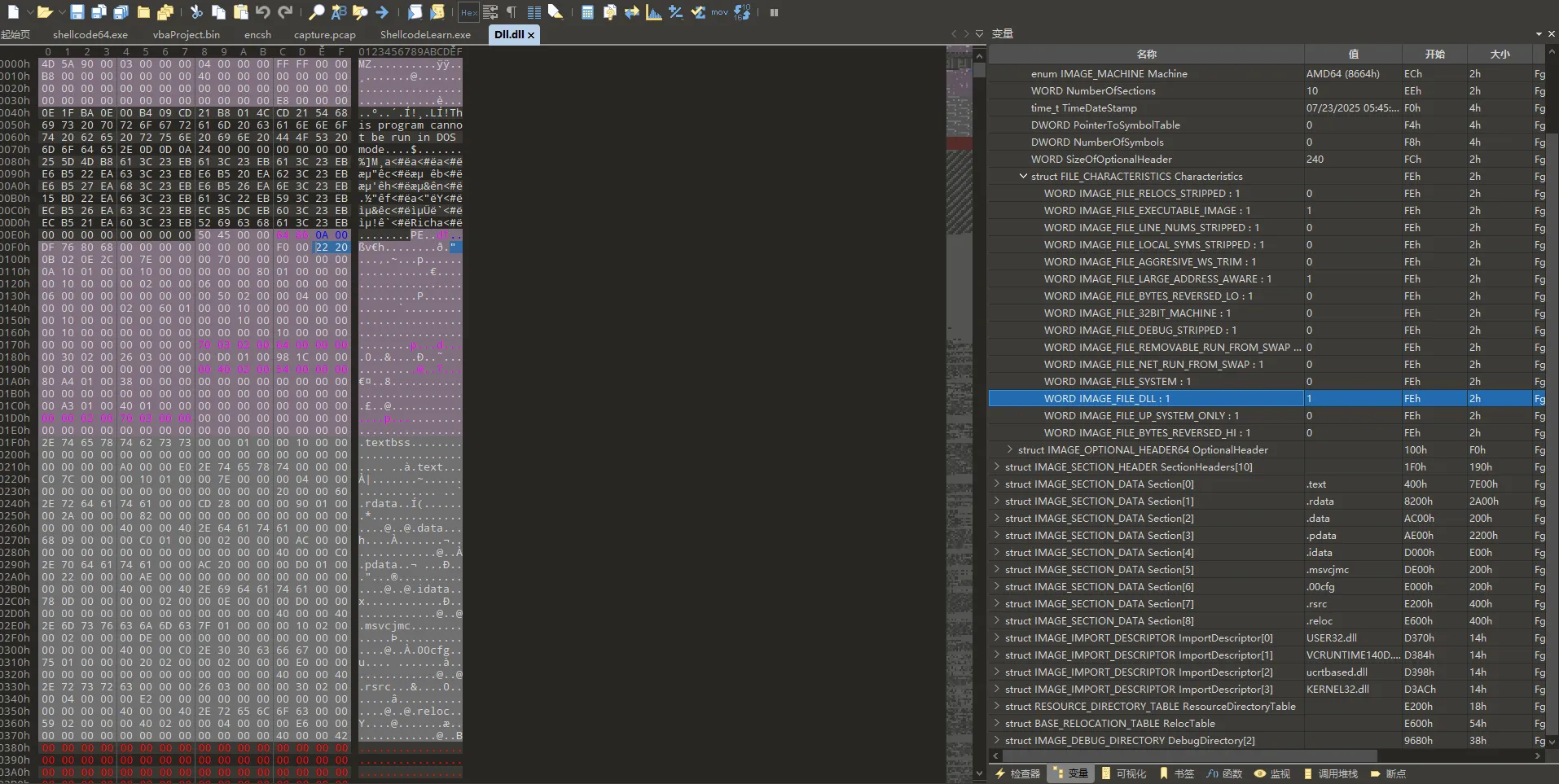

详解 Windows DLL 远程注入的实现原理

详解 Windows DLL 远程注入的实现原理深入剖析 Windows DLL 注入技术。本文从 DLL 的 PE 结构、导出表、导入表讲起,通过 C++ 代码演示本地加载与远程注入的完整流程,包括进程枚举、内存操作和利用 CreateRemoteThread 创建远程线程。

8 min 中文 -

利用 PE 文件段 (.data, .text, .rsrc) 注入并隐藏 Shellcode

利用 PE 文件段 (.data, .text, .rsrc) 注入并隐藏 Shellcode一篇关于 Shellcode 持久化与隐藏的实战指南。学习如何通过修改代码属性和利用资源节,将你的 payload 巧妙地嵌入到 PE 文件的不同段(.data, .rdata, .text, .rsrc)中,有效绕过基本检测。

8 min -

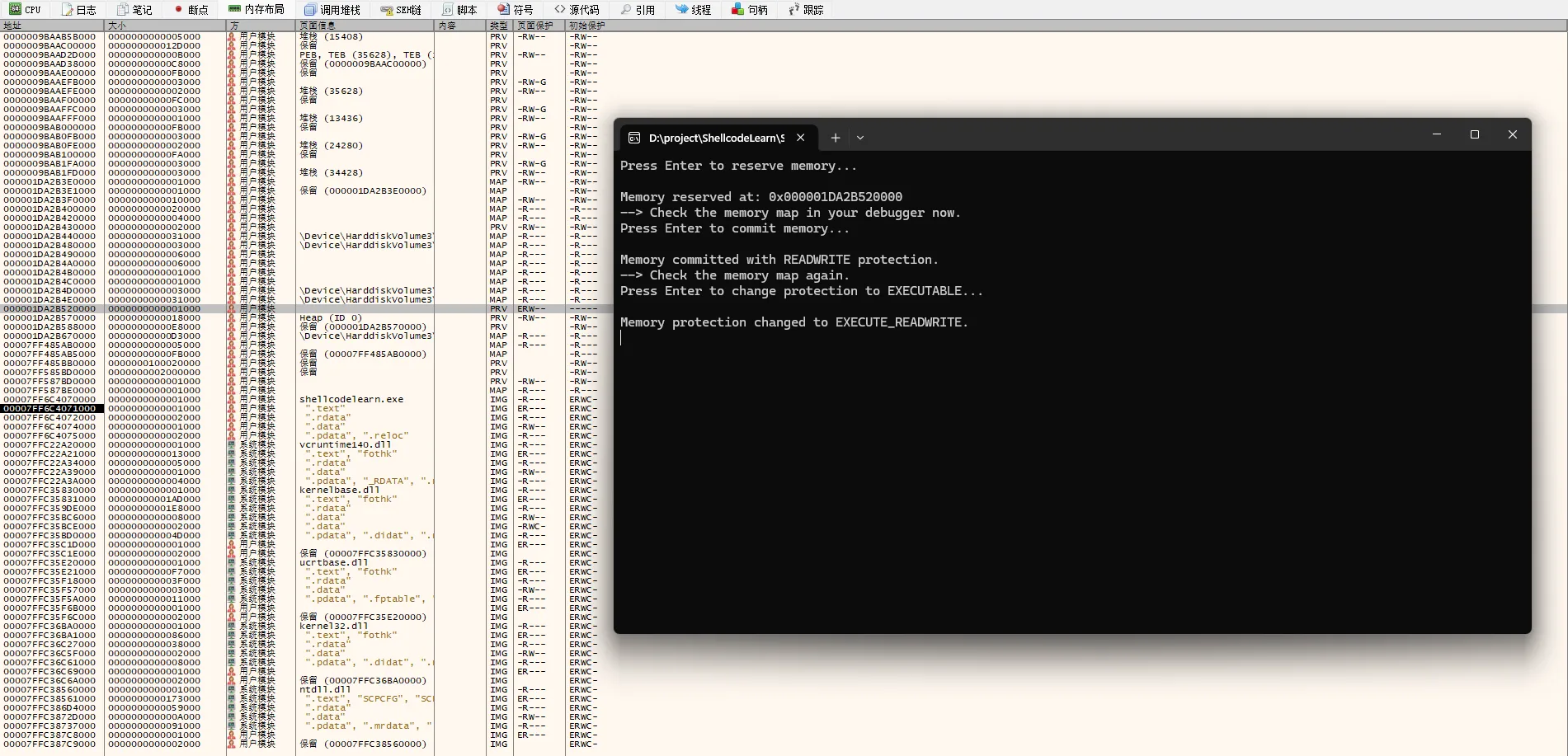

从 VirtualAlloc 入手理解 DEP 与 ASLR 内存保护机制

从 VirtualAlloc 入手理解 DEP 与 ASLR 内存保护机制掌握 Windows 内存利用与防御的关键。本文从虚拟内存和页表讲起,重点分析如何使用 VirtualAlloc/VirtualProtect 控制内存页的读、写、执行(RWX)权限,以及 DEP 和 ASLR 如何影响内存布局。

11 min

Back